開放管理端口會有甚麼資安問題?

在傳統雲端運維中,為了方便工程師遠端管理,常見做法是在安全組中將 SSH(22)或 RDP(3389)端口對全網 0.0.0.0/0 開放,這樣的設定雖然方便,但等同於將管理入口直接暴露在公網。網路上存在大量自動化掃描機器人,24 小時搜尋開放端口,一旦發現目標,就會立即進行密碼字典暴力破解。因此,只要管理端口對外開放,主機其實每天都在被嘗試入侵。

外部如何進行暴力破解

我們實際還原一個常見場景:一台 EC2 主機依照傳統做法開放 SSH(22)端口,對外允許 0.0.0.0/0 連線。

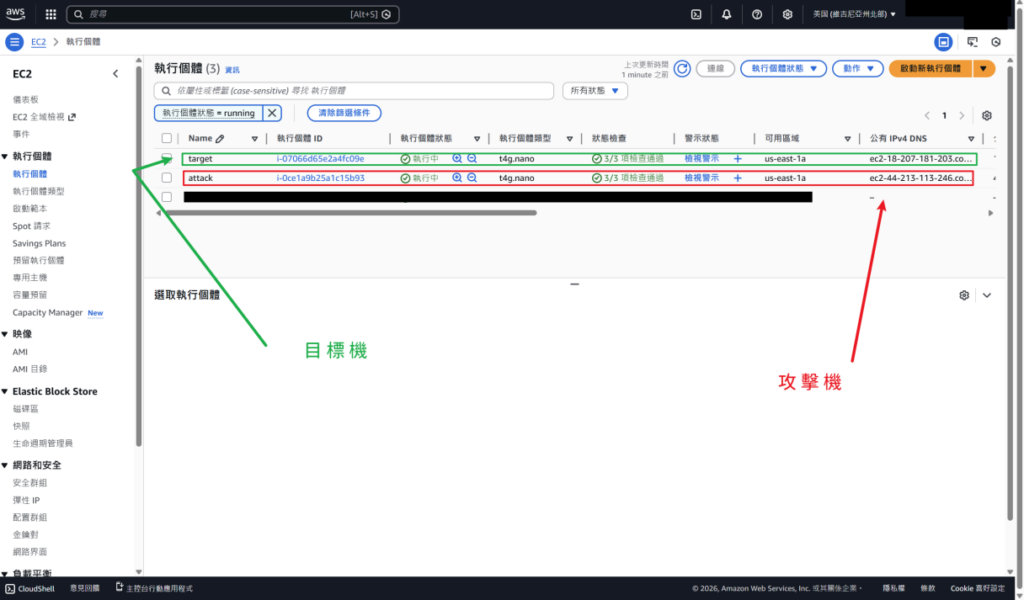

測試環境中包含兩台機器:

- 一台作為目標主機(Target),開放 22 port

- 一台作為攻擊機(Attacker),安裝自動化破解工具

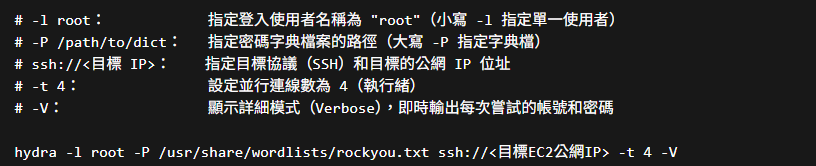

攻擊工具(hydra)的指令參數。畫面中清楚列出每個參數的用途:這代表攻擊不是亂猜,而是使用工具、有系統地大量測試密碼。

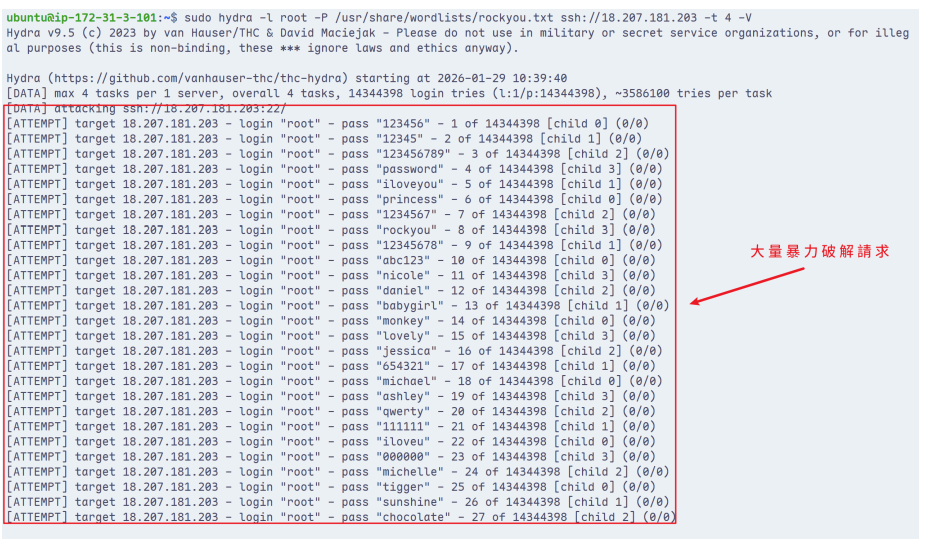

當 22 port 對外開放後,攻擊者只需要使用自動化工具,就能開始大量嘗試登入。這些工具會透過密碼字典,快速且重複地測試常見密碼組合。紅色框起來的部分代表系統正在被快速測試各種常見密碼。

管理端口對外開放的風險

當管理端口對外開放時,每一行登入失敗紀錄,其實都是一次黑客的嘗試。你的伺服器就像一個長期暴露在公網的入口,每天都在接受來自全球的自動化攻擊。真正的風險並不在於攻擊「會不會發生」,而在於——只要有一個帳號使用弱密碼(例如 admin123),攻擊者可能在幾秒內成功登入。一旦取得主機權限,後續可能發生:

- 橫向移動至內部其他主機

- 部署勒索病毒,導致系統停擺

- 敏感資料外洩

- 植入挖礦程式,消耗資源

如何看見正在發生的攻擊

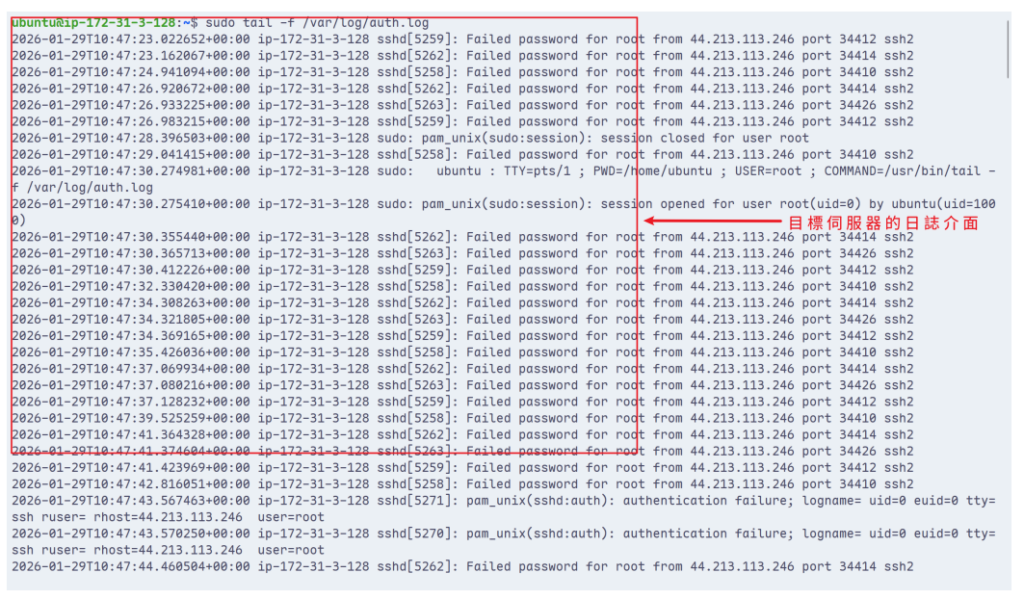

為了確認攻擊是否真的存在,我們直接登入目標 EC2 主機,查看系統的登入日誌。

執行以下指令:

這個指令會即時顯示所有登入相關紀錄。當 22 port 對外開放時,畫面會快速出現大量類似以下訊息:

Failed password for root from xxx.xxx.xxx.xxx

看到短時間大量登入失敗的紀錄,就可以判斷主機正在被自動化工具持續測試密碼。

勤英科技的觀點:使用 AWS 解決方案移除攻擊入口

從勤英科技的實務經驗來看,單純依賴強密碼或金鑰管理,已無法真正解決開放 22 Port 帶來的風險。真正安全的做法,是從架構層面移除攻擊入口。AWS 官方建議使用現代化維運工具 AWS Systems Manager(SSM)Session Manager,建立零信任運維架構。核心做法包括:

- 不再需要公網 IP

- 不再開放任何入站管理端口

- 改用 IAM 身份驗證

- 所有操作可審計

以下將示範完整的設定流程。整體流程可分為六個步驟:

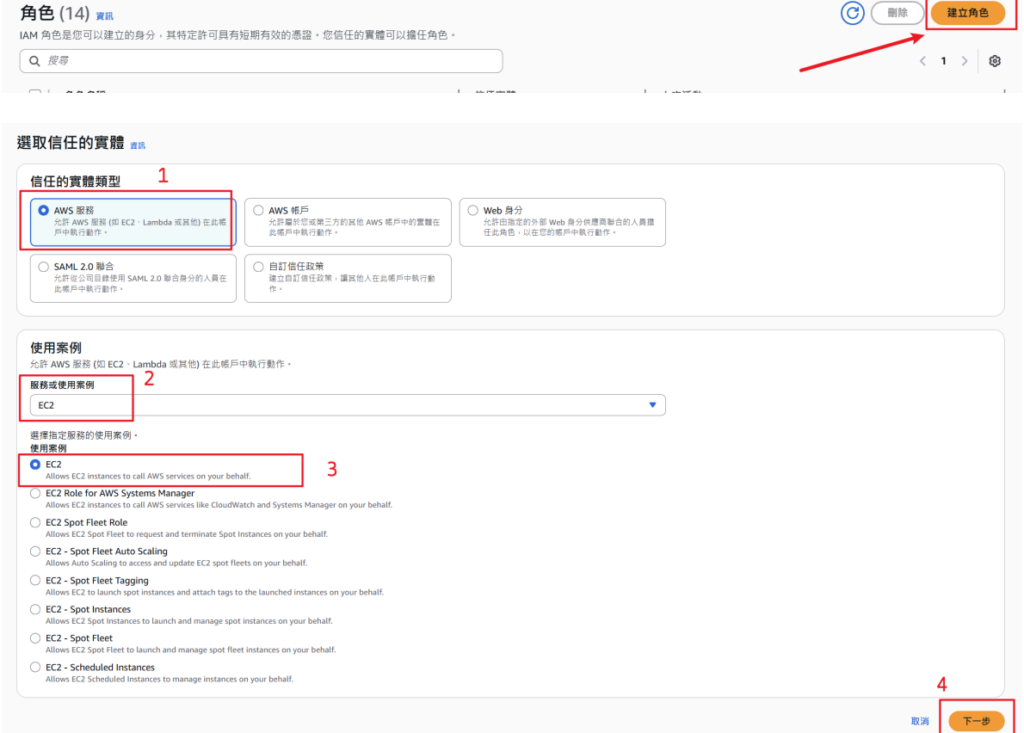

步驟一:配置 IAM 角色

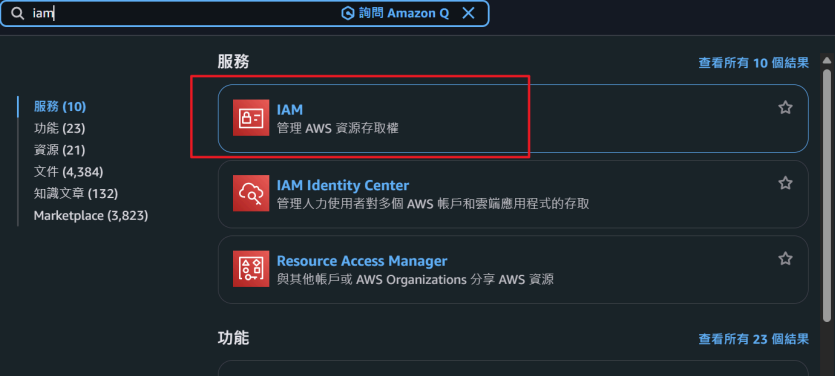

進入 AWS 管理主控台,在搜尋欄輸入 IAM,點擊進入

在 IAM 左側選單中點擊角色

點擊右上角建立角色,在信任實例類型中選擇 AWS 服務,並在使用案例中選擇 EC2。

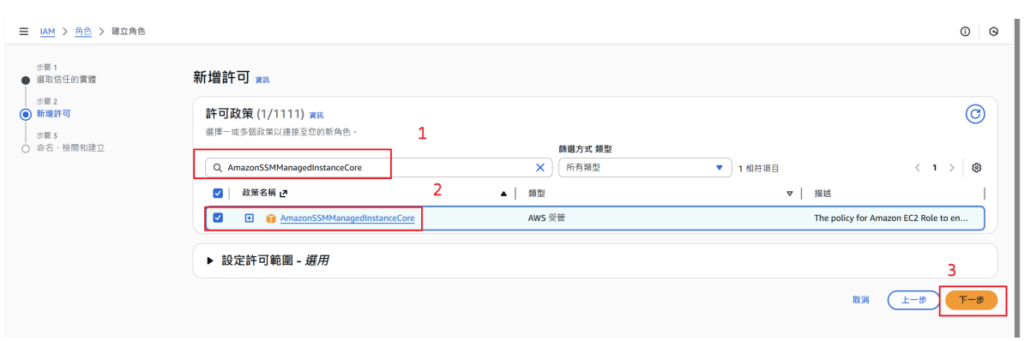

步驟二:加入 SSM 權限策略

在新增許可畫面中,搜尋並選擇 AWS 官方管理策略。在搜尋框輸入:

AmazonSSMManagedInstanceCore

此策略為 AWS 提供的最小必要權限集合,包含 SSM Agent 與 AWS 控制平面通訊所需的核心權限。

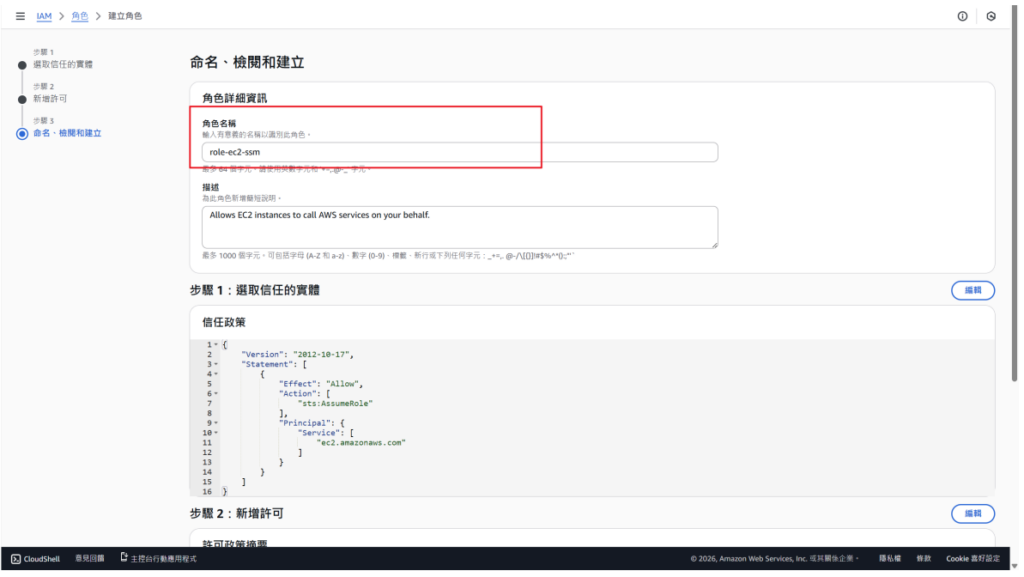

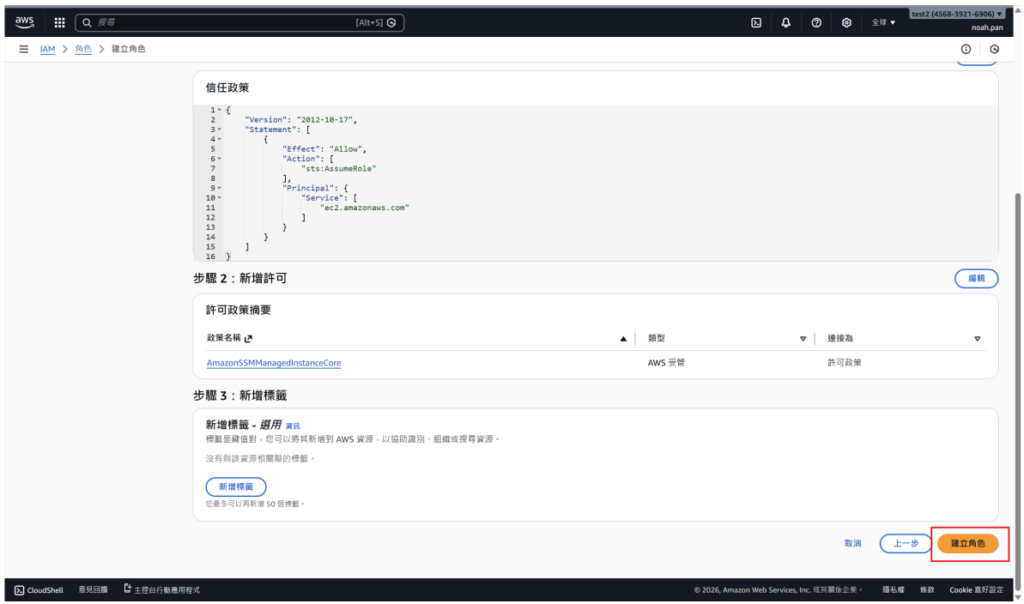

步驟三:命名與完成

在角色名稱欄位輸入名稱:role-ec2-ssm

然後點擊建立角色

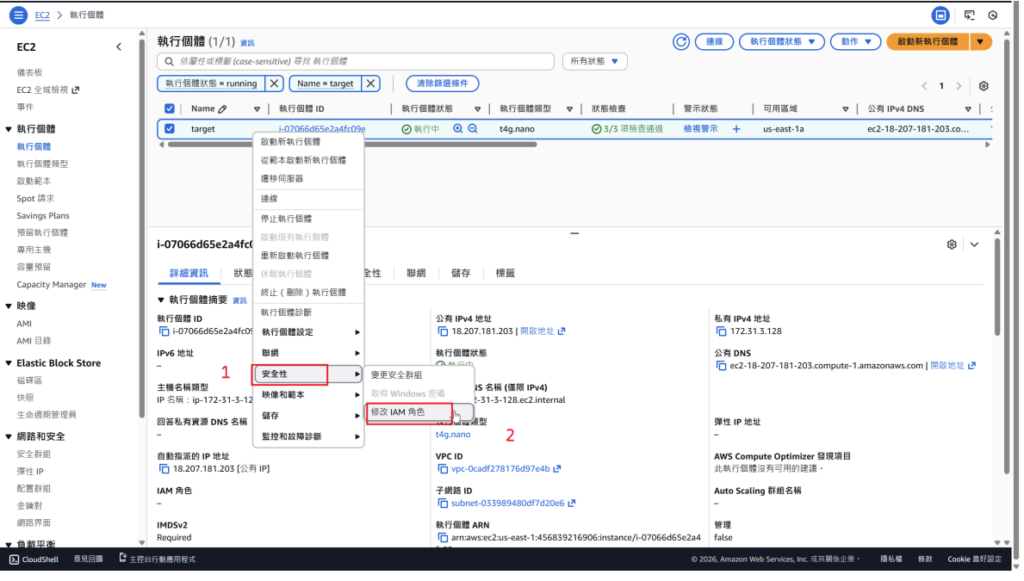

步驟四:將 IAM 角色綁定至 EC2

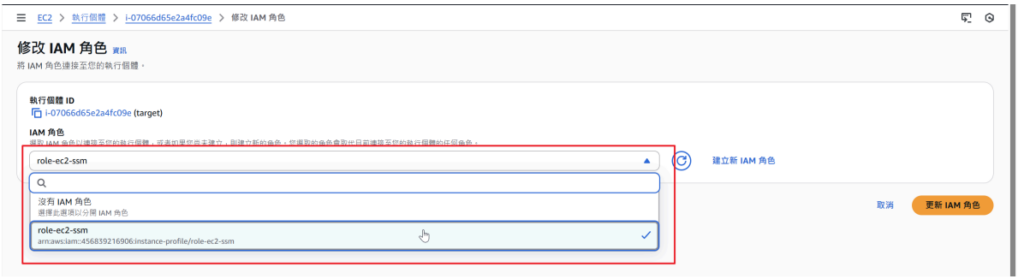

點擊安全性 → 修改 IAM 角色。

選擇剛建立的 role-ec2-ssm

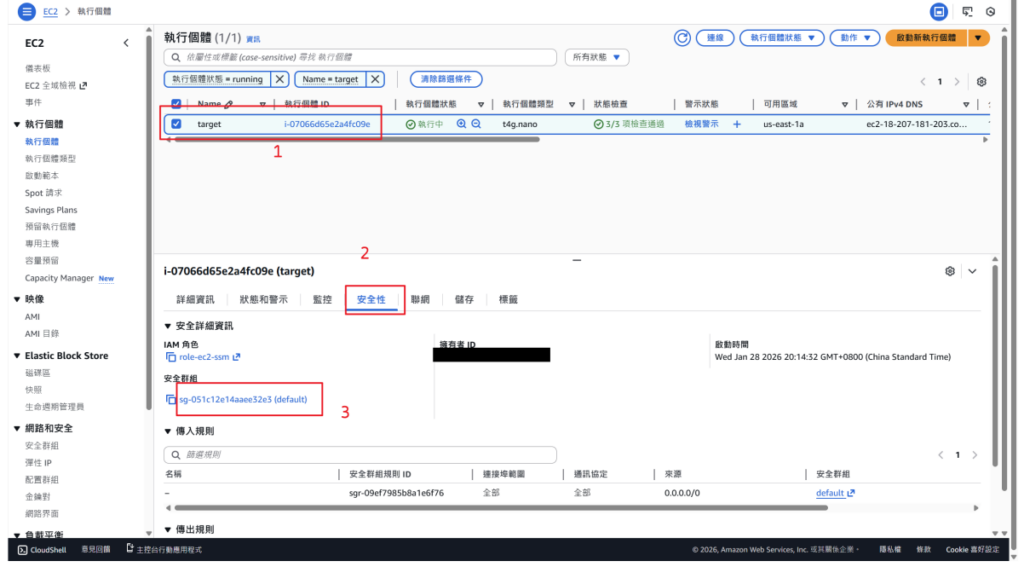

步驟五:關閉安全組

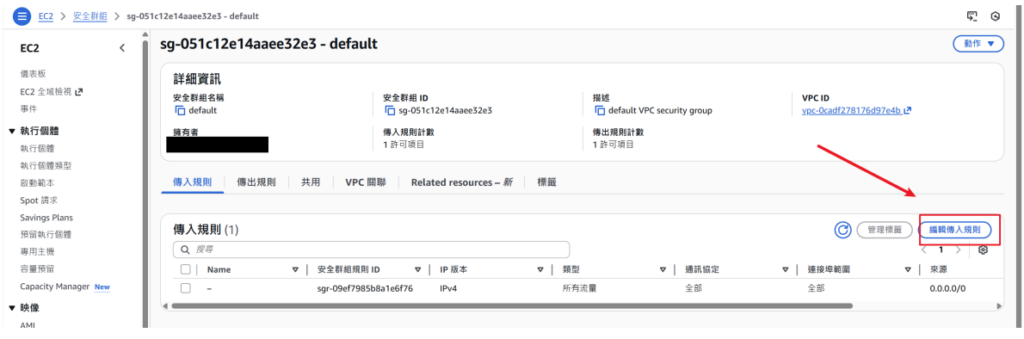

進入該 EC2 所屬的安全群組。

點擊編輯傳入規則

刪除所有入站規則並點儲存。

步驟六:驗證連線方式

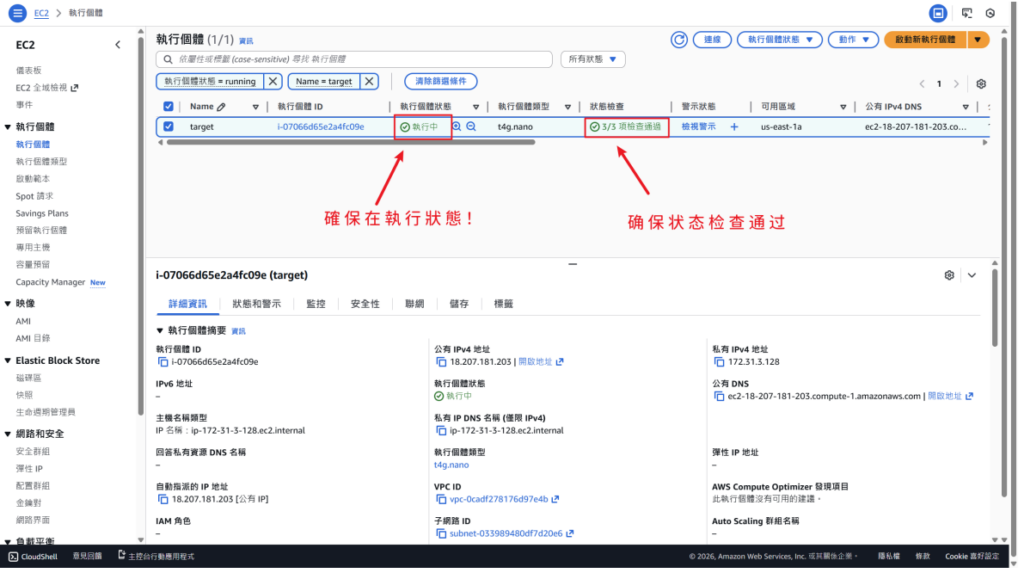

回到 EC2 執行個體,確認執行個體處於執行中並通過狀態檢查。

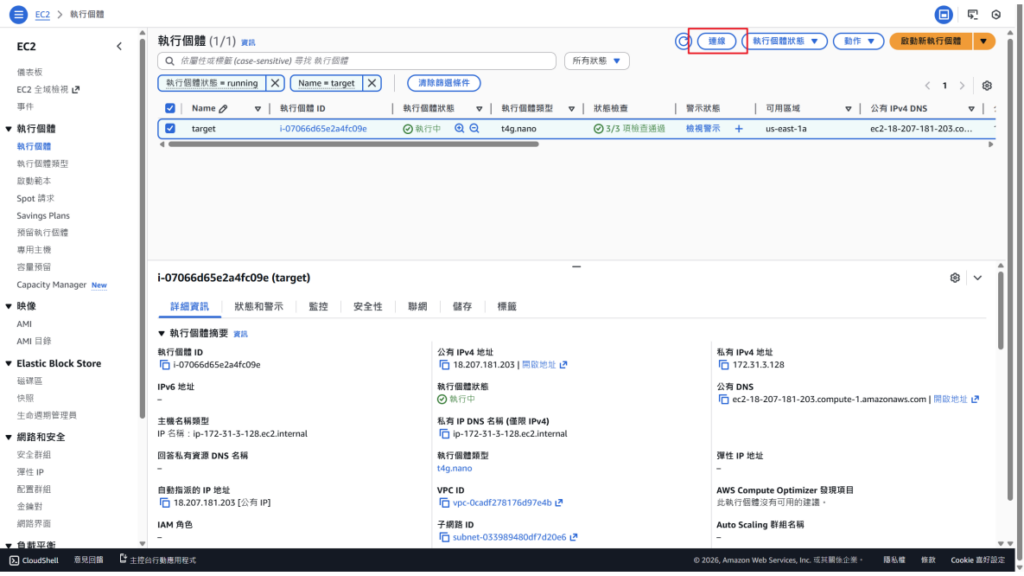

點擊上方連接按鈕。

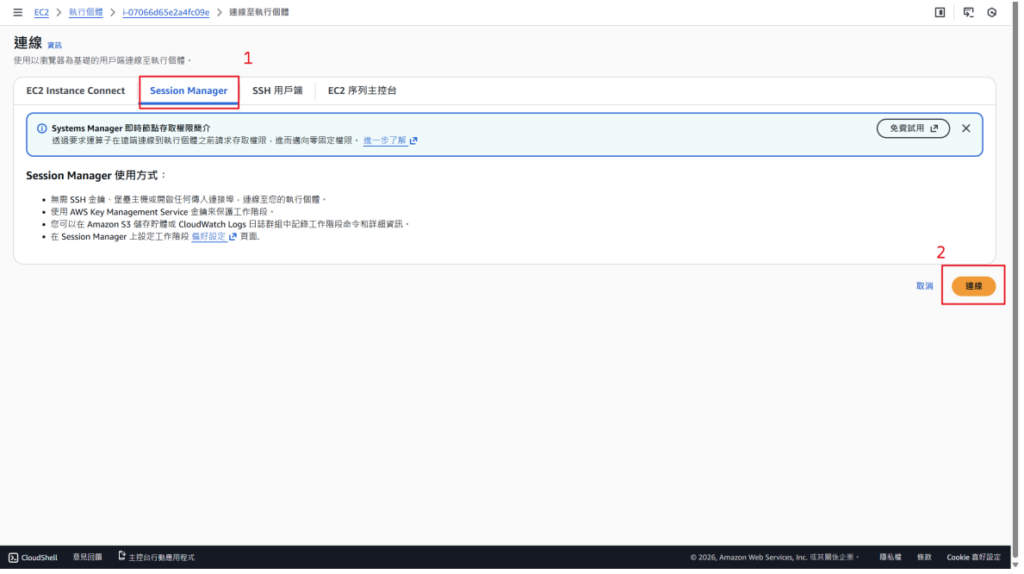

選擇 Session Manager 標籤頁點擊連接。如果設定正確,你會看到畫面下方的 連接按鈕變成橘色,代表可以連線。如果出現錯誤訊息,請檢查 IAM 角色或網路設定是否正確。

瀏覽器會自動開啟一個新分頁,你會看到一個 Web 版的終端機畫面。在終端機中輸入 whoami 或 sudo su。如果能正常執行,代表你已經成功透過 HTTPS 安全通道登入主機,而且全程不需要使用 SSH Key。

效果驗證

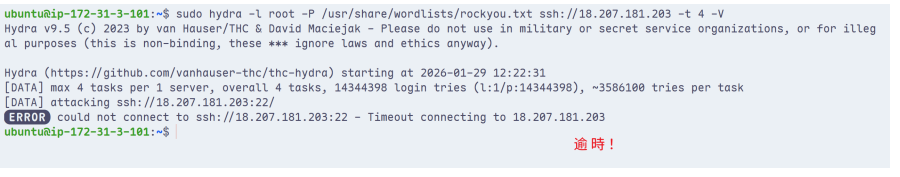

在完成零信任運維設定後,我們再次使用剛才的攻擊工具進行測試。結果畫面顯示:Timeout connecting to 目標 IP 這代表攻擊工具已經無法連上主機。由於原本可被掃描的 22 port 已不存在,攻擊請求根本無法建立連線。

導入 AWS Systems Manager(SSM)後,企業不再需要開放 22 或 3389 管理端口,暴力破解的風險自然消失。登入權限統一由 IAM 管理,操作也可完整記錄與追蹤,讓安全與管理流程更加集中且清晰。從勤英科技的實務經驗來看,企業在強化資安的同時,也需要兼顧雲端成本治理。勤英科技作為 AWS 認證合作夥伴提供資安健檢與雲端節費優化服務,透過雲端雙效健檢工具協助企業找出潛在風險與資源浪費,讓安全與成本優化同步推進。